Хакерууд ATM рүү "Tyupkin" кодоор дамжуулан халддаг байжээ

- schedule 2014 оны 12 сарын 16

- chat_bubble 0

Касперский компани хакерууд ( Kaspersky Lab) "Tyupkin" хортой кодоор дамжуулж бэлэн мөнгөний машинуудад халдаж байгаа талаар мэдээлжээ. Хакерууд Зүүн европт байрлах 50 гаруй АТМ, цаашлаад АНУ, БНЭУ, БНХАУ-руу халдсан гэв.

Касперский компани хакерууд ( Kaspersky Lab) "Tyupkin" хортой кодоор дамжуулж бэлэн мөнгөний машинуудад халдаж байгаа талаар мэдээлжээ. Хакерууд Зүүн европт байрлах 50 гаруй АТМ, цаашлаад АНУ, БНЭУ, БНХАУ-руу халдсан гэв.

Халдагчид ихэвчлэн Виндовс 32-битийн үйлдлийн системтэй АТМ-ыг байгаа болгож буй талаар Касперский компанийн аюулгүй байдлын ахлах судлаач Винсент Диаз мэдэгдсэн байна. Харин АНУ-ын бэлэн мөнгөний машин үйлдвэрлэгчдийн холбооны гүйцэтгэх захирал Давид Тэнди E-Commerce Times сонинд өгсөн ярилцлагадаа “Энэ төрлийн кибер халдлагад ашиглагдаж байгаа хортой кодууд нь тийм ч ер бусын содон шинж чанартай биш. Манай байгууллага гарч буй эрсдлийн талаар гишүүн байгууллагууддаа үргэлж мэдээлэл өгч хамтран ажилладаг” гэдгийг дурджээ.

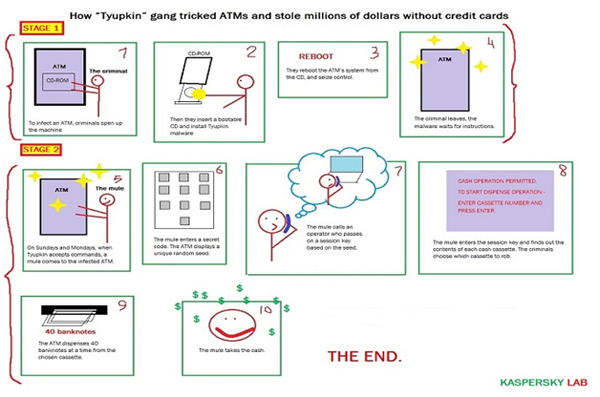

Касперский компани Зүүн европын нэгэн санхүүгийн институтын хүсэлтээр эдгээр АТМ-ын халдлагын шинжилгээний ажлыг зохион байгуулахад машинуудад "Backdoor MSIL Tyupkin" гэх хортой код суусан байсныг илрүүлсэн байна. Халдагчид энэ кодыг ашиглан АТМ-ын үйлдлийн системийг удирдаж байжээ. АТМ-ын хяналтын камерт бичигдсэнээр халдагчид машины үйлдлийн систем рүү системийн бүүт диск ашиглан хандсан. Дараа нь АТМ-руу хандсаны дараа машины нууц үг оруулах процессд дээрх хортой кодыг хуулж тавьдаг. Ингээд халдагчид уг кодын үйл ажиллагааны тусламжтайгаар машинуудыг хоосолсон гэж Касперский компани мэдэгдэж байна.

Хакерууд тухайн АТМ-ыг эзэмшиж буй банктай ямар нэгэн байдлаар холбоотой байж магадгүй юм. Тэдгээрийн ашиглаж буй түлхүүртэй хамтран АТМ ажилладаг. Энэ түлхүүрийг зөв оруулснаар АТМ-ын дэлгэцэн дээр хэсэг (cassette) бүрт хэр хэмжээний мөнгө байгааг харуулж халдагчид түүнийг хууль бусаар авна.

Хэрэв буруу түлхүүр оруулвал хортой код уг АТМ- ын сүлжээг салгана (disable хийнэ). Үүний зорилгыг касперский таамаглаж чадаагүй байна.

Энэ түлхүүр нь жижиг хэмжээний программтай хамтран ажилладаг. Халдагчид үүнийг магадгүй өөрийн нөүтбүүкээр дамжуулж эсвэл тухайн программ руу хандах эрх бүхий банкны ажилтнаас зааварчилгаа авч халддаг байж болзошгүй. Мөн тэдгээр халдагчид АТМ-ны хайрцагны аль хэсэгт CD уншигч байрладаг эсэхийг мэддэг нь түүнрүү халдах боломжтой болгож байна гэж судлаач Диаз мэдэгдлээ.

Tyupkin'-ны ажиллагаа

Аюулгүй байдлын судлаач “Үүнтэй холбоотой маш олон асуулт тулгараад байна. Уг хортой код нь системийн менежмент аудитын өөрчлөлтийн хяналт, тохируулгын хяналт зэргийг агуулсан өөрчлөлтийн хяналтын программ болох МсАfee Solidcore-ийг идэвхигүй болгодог. Гэвч яагаад зөвхөн энэ программ руу тусгайлан чиглэж байгааг нь тодорхойлж чадаагүй байна” гэжээ. Мөн касперский хулгайлагдсан мэдээллийг вирус тоталын сангаас судалж үзээд хортой кодын халдварын хир хэмжээг тодорхойлж чадаагүй байна. Tyupkin зөвхөн ням гараг болон даваа гарагийн шөнө ажиллаж байгаа нь үүнийг илрүүлэхэд хүндрэлтэй байна гэж Касперский компаниас мэдэгдэв.

АТМ-ны халдлагаас хамгаалах нь:

- Касперскийн зүгээс АТМ машинуудын физик хамгаалалтуудыг сайжруулахыг зөвлөж байна. АТМ үйлдэрлэгчдийн хэрэглэж буй тохируулгын мастер түлхүүрүүдийг солих шаардлагатай.

- АТМ суурьлуулахдаа сайн ажиллагаатай дохиоллын системийг хамт суулгах.( АТМ-руу халдагчид ихэвчлэн аюулгүй байдлын дохиололгүй АТМ-ууд руу халдсан байдаг.)

- АТМ эзэмшигчид тухайн машины cистемийн BIOS нууц үгийг үйлдвэрийн тохиргоог солих шаардлагатай. Мөн түүнчлэн үйлдлийн системийн хөгжүүлэлтийг цаг тухайд хийж байх, антивирусны программаар хамгаалалт хийх шаардлагатай.

Бэлэн мөнгөний машин үйлдвэрлэгчдийн холбооноос (АТМIA) программ хангамж, кибер аюулгүй байдал, АТМ-ын насжилт (lifecycle), ATM физик түлхүүрийн удирдлага болон АТМ физик аюулгүй байдал зэргээр үйл ажиллагаа явуулдаг талаар Давид Тэнди(ATMIA гүйцэтгэх захирал) мэдэгджээ.

Санал болгох

Сонин хачин

Уншиж байна ...